软件介绍

冰刃IceSword是一款非常给力的电脑木马查杀工具,能够有效监测电脑中的各种木马程序,对隐藏进程、端口、注册表、文件信息等等内容进行全方位的探查,轻松杀死木马,兼容WindowsXP、2000、2003、Win7等等常见的操作系统,只需简单的操作即可完成操作。

官方介绍

冰刃内部功能是十分强大的。可能您也用过很多类似功能的软件,比如一些进程工具、端口工具,但是系统级后门功能越来越强,一般都可轻而易举地隐藏进程、端口、注册表、文件信息,一般的工具根本无法发现这些“幕后黑手”。IceSword使用大量新颖的内核技术,使得这些后门躲无所躲。

如何退出冰刃IceSword:直接关闭,若你要防止进程被结束时,需要以命令行形式输入:IceSword.exe/c,此时需要Ctrl+Alt+D才能关闭(使用三键前先按一下任意键)。

如果最小化到托盘时托盘图标又消失了:此时可以使用Ctrl+Alt+S将IceSword主界面唤出。因为偷懒没有重绘图标,将就用吧。

冰刃功能介绍

1、进程栏里的模块搜索(Find Modules)

2、注册表栏里的搜索功能(Find、Find Next)

3、文件栏里的搜索功能,分别是ADS的枚举(包括或不包括子目录)、普通文件查找(Find Files)

上面是要求最多的,确实对查找恶意软件有帮助

4、BHO栏的删除、SSDT栏的恢复(Restore)

5、Advanced Scan:第三步的Scan Module提供给一些高级用户使用,一般用户不要随便restore,特别不要restore第一项显示为"-----"的条目,因为它们或是操作系统自己修改项、或是IceSword修改项,restore后会使系统崩溃或是IceSword不能正常工作。最早的IceSword也会自行restore一些内核执行体、文件系统的恶意inline hook,不过并未提示用户,觉得像SVV那样让高级用户自行分析可能会有帮助。另外里面的一些项会有重复(IAT hook与Inline modified hook),偷懒不检查了,重复restore并没有太大关系。还有扫描时不要做其它事,请耐心等待。

有朋友建议应该对找到的结果多做一些分析,判断出修改后代码的意义,这当然不错,不过要完美的结果工作很烦琐——比如我可以用一条指令跳转,也可以用十条或更多冗余指令做同样的工作——没有时间完善,所以只有JMP/PUSH+RET的判断。提议下对高级用户可选的替代方案:记住修改的地址,使用进程栏里的“内存读写”中的“反汇编”功能,就先请用户人工分析一下吧,呵呵。

6、隐藏签名项(View->Hide Signed Items)。在菜单中选中后对进程、模块列举、驱动、服务四栏有作用。要注意选中后刷新那四栏会很慢,要耐心等。运行过程中系统相关函数会主动连接外界以获取一些信息(比如去crl.microsoft. com获取证书吊销列表),一般来说,可以用防火墙禁之,所以选中后发现IS有连接也不必奇怪,M$搞的,呵呵。

7、其他就是内部核心功能的加强了,零零碎碎有挺多,就不细说了。使用时请观察下View->Init State,有不是“OK”的说明初始化未完成,请report一下。

冰刃菜单说明

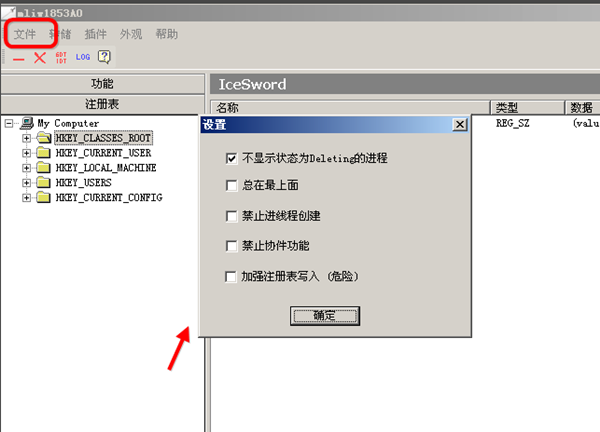

设置:此栏中各项意义与其名称一致,具体可见FAQ

转储:“GDT/IDT”在当前目录保存GDT和IDT的内容入GDT.txt、IDT.txt

“列表”将当前List(仅对前5项,即:进程、端口、内核模块、启动组、服务)中的某些列内容保存在用户指定的log文件中。比如,要保存进程路径名入log文件,先点击“进程”按钮,再选择“列表”菜单,指定文件后确定即可

托盘切换:将Icesword最小化到托盘或反之

使用注意事项

1、程序运行时不要激活内核调试器(如softice), 否则系统可能即刻崩溃。

2、使用前请保存好数据, 以防万一未知的Bug带来损失。

3、IceSword目前只为使用32位的x86兼容CPU的系统设计。

4、运行IceSword需要管理员权限。

使用教程

首先在本页面下载冰刃软件后解压,运行iceword冰刃

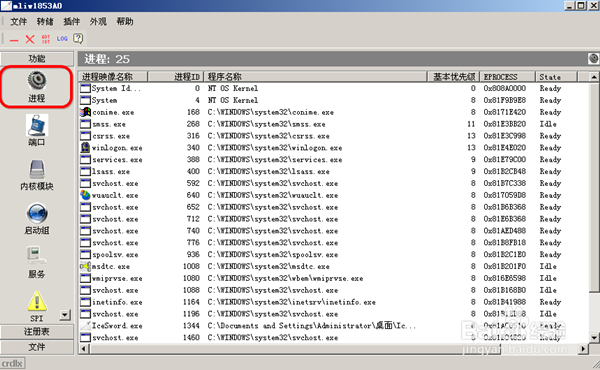

进程查看打开iceword冰刃,找到功能找到【进程】如图,右侧如何显示红色表示异常

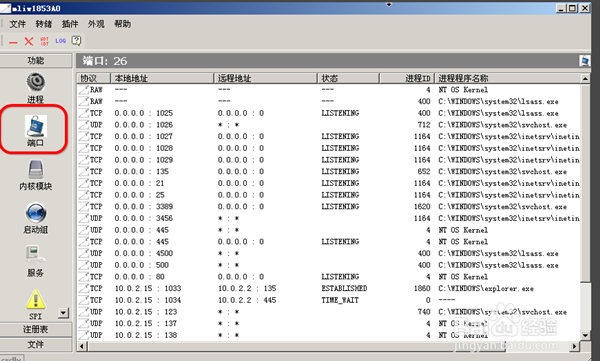

端口查看点击功能--端口,找到可以查看系统里面的开放的端口。

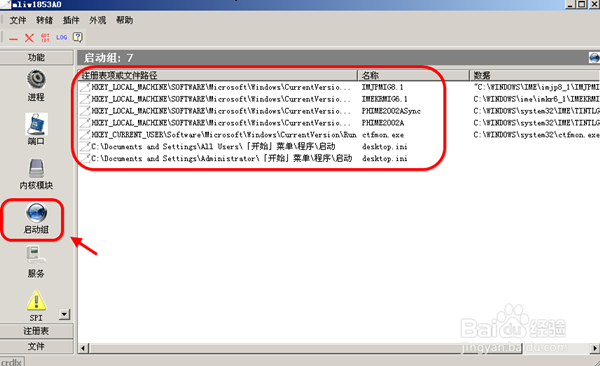

启动项功能菜单,找到启动项。右侧可以查看注册表路径和 启动文件路径

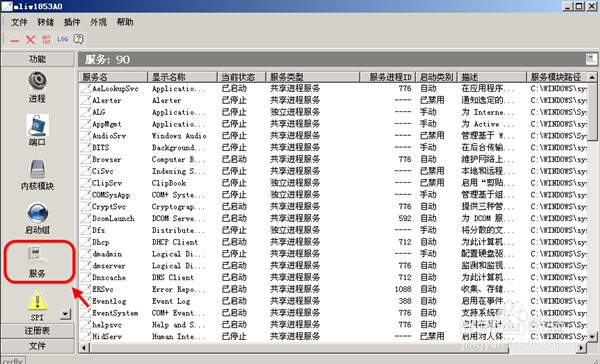

服务项目点击功能项的服务列,可以直接查看服务器本机服务。此外还扩充了目前启动服务的进程ID

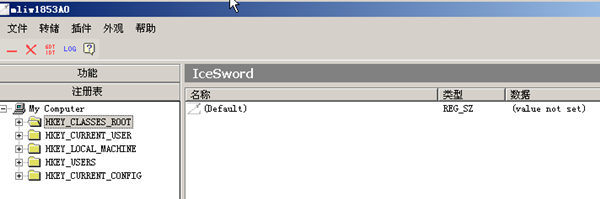

注册表管理

点击注册表项目就和regedit里面内容了

文件菜单点击设置,可以进行添加删除服务进程列表。也可以直接禁用进程创建,锁定喔

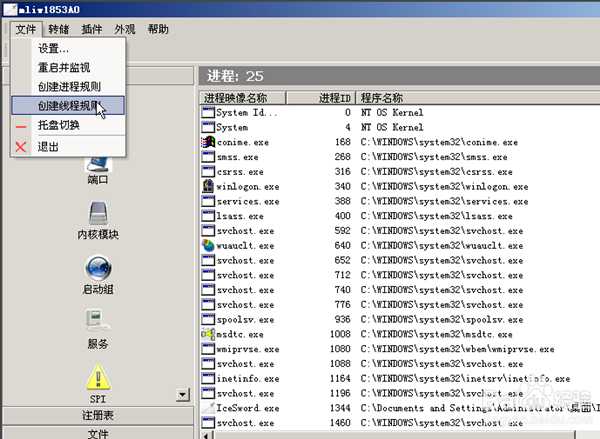

创建线程规则,如左左截图的为准。可以添加新的线程规则

常见问题

问:进程端口工具很多,为什么要使用IceSword?

答:

1、绝大多数所谓的进程工具都是利用Windows的Toolhlp32或psapi再或ZwQuerySystemInformation系统调用(前二者最终也用到此调用)来编写,随便一个ApiHook就可轻轻松松干掉它们,更不用说一些内核级后门了;极少数工具利用内核线程调度结构来查询进程,这种方案需要硬编码,不仅不同版本系统不同,打个补丁也可能需要升级程序,并且有人也提出过防止此种查找的方法。而IceSword的进程查找核心态方案是独一无二的,并且充分考虑内核后门可能的隐藏手段,可以查出所有隐藏进程。

2、绝大多数工具查找进程路径名也是通过Toolhlp32、psapi,前者会调用RtlDebug***函数向目标注入远线程,后者会用调试api读取目标进程内存,本质上都是对PEB的枚举,通过修改PEB就轻易让这些工具找不到北了。而IceSword的核心态方案原原本本地将全路径展示,运行时剪切到其他路径也会随之显示。

3、进程dll模块与2的情况也是一样,利用PEB的其他工具会被轻易欺骗,而IceSword不会弄错(有极少数系统不支持,此时仍采用枚举PEB)。

4、IceSword的进程杀除强大且方便(当然也会有危险)。可轻易将选中的多个任意进程一并杀除。当然,说任意不确切,除去三个:idle进程、System进程、csrss进程,原因就不详述了。其余进程可轻易杀死,当然有些进程(如winlogon)杀掉后系统就崩溃了。

5、对于端口工具,网上的确有很多,不过网上隐藏端口的方法也很多,那些方法对IceSword可是完全行不通的。其实本想带个防火墙动态查找,不过不想弄得太臃肿。这里的端口是指windows的IPv4 Tcpip协议栈所属的端口,第三方协议栈或IPv6栈不在此列。

问:windows自带的服务工具强大且方便,IceSowrd有什么更好的特点呢?

答:因为比较懒,界面使用上的确没它来的好,不过IceSword的服务功能主要是查看木马服务的,使用还是很方便的。举个例子,顺便谈一类木马的查找:svchost是一些共享进程服务的宿主,有些木马就以dll存在,依靠svchost运作,如何找出它们呢?首先看进程一栏,发现svchost过多,记住它们的pid,到服务一栏,就可找到pid对应的服务项,配合注册表查看它的dll文件路径(由服务项的第一栏所列名称到注册表的services子键下找对应名称的子键),根据它是不是惯常的服务项很容易发现异常项,剩下的工作就是停止任务或结束进程、删除文件、恢复注册表之类的了,当然过程中需要你对服务有一般的知识。

问:那么什么样的木马后门才会隐藏进程注册表文件的?用IceSword又如何查找呢?

答:比如很流行且开源(容易出变种)的hxdef就是这么一个后门。用IceSword可以方便清除,你直接就可在进程栏看到红色显示的hxdef100进程,同时也可以在服务栏中看到红色显示的服务项,顺便一说,在注册表和文件栏里你都可发现它们,若木马正在反向连接,你在端口栏也可看到。杀除它么,首先由进程栏得后门程序全路径,结束进程,将后门目录删除,删除注册表中的服务对应项...这里只是简单说说,请你自行学习如何有效利用IceSword吧。

问:“内核模块”是什么?

答:加载到系统内和空间的PE模块,主要是驱动程序*.sys,一般核心态后们作为核心驱动存在,比如说某种Rootkit加载_root_.sys,前面提到的hxdef也加载了hxdefdrv.sys,你可以在此栏中看到。

问:“SPI”与“BHO”又是什么?

答:SPI栏列举出系统中的网络服务提供者,因为它有可能被用来做无进程木马,注意“DLL路径”,正常系统只有两个不同DLL(当然协议比较多)。BHO是IE的插件,全名Browser Help Objects,木马以这种形式存在的话,用户打开网页即会激活木马。

- 精选留言 来自甘肃陇南电信用户 发表于: 2023-2-27

- 这个必须支持一下,太全了。

- 精选留言 来自广东梅州电信用户 发表于: 2023-10-27

- 6666学习了

- 精选留言 来自广西河池联通用户 发表于: 2023-2-18

- 这个版本不错,用着很棒

- 精选留言 来自山东泰安电信用户 发表于: 2023-8-26

- 满分支持,很好用

- 精选留言 来自广东潮州电信用户 发表于: 2023-5-25

- 这个软件还是很有用武之地的

浙公网安备 33038202002266号

浙公网安备 33038202002266号