软件介绍

Burpsuite汉化特别版是一款安全检测工具,网络安全的地位逐渐拔高,一步一步走入千万家,随着网民的增加,网络安全首当其冲,包括会话令牌和重要数据项的随机性,Burpsuite采用自动测试和半自动测试的方式,保护网络的安全。

软件特色

1、Burp Suite是专业的漏洞分析软件,可以检测你网站出现的漏洞

2、适合维护人员使用,可以对你的计算机系统安全维护

3、支持重复扫描功能,对当前的系统内容重新检测

4、支持更多扩展的内容,近十款工具维护你的系统

5、支持手动选择分析的内容,可以添加分析模块

6、支持常见的漏洞分析,可以检测一百多个漏洞

7、Burp Suite企业版可以在特定时间执行计划扫描,或按需执行一次性扫描。

8、可以将重复扫描配置为无限期运行或直到定义的终点。

9、可以在一个位置查看给定网站的整个扫描历史记录。

软件功能

1、软件的不同之处

拥有40,000多名用户,是世界上使用最广泛的Web漏洞扫描程序。安全专业人员,组织和开发团队都依靠PortSwigger使他们具有最新的漏洞意识。我们的扫描仪反映了这一点-并从正面引领市场。

一个很好的例子就是我们突破性的OAST(带外应用程序安全性测试)技术。在推出时,此功能使软件能够看到其他扫描仪完全看不见的错误。我们相信PortSwigger的研究是首屈一指的-软件的成功证明了这一点。

2、您的盟友,每一个漏洞都很重要

刚开始时,您一直在寻找更高效的工作流程。更详尽 更可靠。而且,作为世界上使用最广泛的笔测软件的创作者,PortSwigger一直在寻找新的方法来帮助您做到这一点。

我们热爱改变行业,开创性的研究已成为我们的标志。反过来,我们通常会构思出全新的攻击技术-然后将这些技术置于用户容易范围之内。当然,众所周知的弱点不会被忽略,并且软件可用于测试整个OWASP Top 10,从SQL注入到跨站点脚本(XSS)等。

3、智能自动化,就在您需要的地方

我们的理念是应将您宝贵的手动测试时间节省下来,以备不时之需。考虑到这一点,软件包含许多强大的自动化功能。最明显的是Web漏洞扫描程序,但Burp Intruder和我们创新的爬虫等工具也将为您提供速度和效率方面的巨大优势。

自动化应始终尽可能智能。这就是为什么软件中的每个自动笔测工具都允许进行进一步配置的原因。在隐身至关重要的情况下,或者遇到不寻常的目标应用程序时,这特别有用。

4、测试每种类型的应用程序

软件可以让用户攻击和测试任何类型的Web应用程序或端点。例如,Mobile Assistant使测试iOS应用程序极其简单。Android设备也可以配置为与Burp配合使用,使其成为移动应用程序安全测试的强大平台。

在其他情况下,我们创建了全新的渗透测试软件来利用漏洞。Burp Collaborator就是一个很好的例子-它是市场上第一个允许进行带外应用程序安全测试(OAST)的工具。在这里,Burp通过与联盟的外部服务器“协作”揭示了许多以前盲目的漏洞。

5、潜力无限的测试工具

几年前,Burp最初是一个相对简单的拦截代理。如今,它不断取得成功,已成长为包括一整套渗透测试工具,漏洞赏金狩猎工具以及其他道德黑客工具。但是故事还没有结束。

BApp商店现在提供数百种精选的开源软件扩展。其中许多工具(例如反斜杠扫描仪或Param Miner)均基于PortSwigger的研究。其他人来自我们宝贵的用户社区。无论您想添加什么功能,只要您能想到,Burp都能做到。

6、业界最受欢迎的工具

本软件在130多个国家/地区拥有40,000多名用户。这使其成为用于Web安全测试的世界上使用最广泛的工具箱。

这不是偶然发生的。众所周知,我们的工具是用户知识的倍增器。

当然,我们会这样说。但是,请看一下我们的凭据。我们的软件可以保护许多世界上最强大的组织

7、Target(目标)

显示目标目录结构的的一个功能。

8、Proxy(代理)

拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

9、Spider(蜘蛛)

应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

10、Scanner(扫描器)

高级工具,执行后,它能自动地发现web 应用程序的安全漏洞。

11、Intruder(入侵)

一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

12、Repeater(中继器)

一个靠手动操作来触发单独的HTTP 请求,并分析应用程序响应的工具。

13、Sequencer(会话)

用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

14、Decoder(解码器)

进行手动执行或对应用程序数据者智能解码编码的工具。

15、Comparer(对比)

通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

16、Extender(扩展)

可以让你加载软件的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

17、Options(设置)

对软件的一些设置。

BurpSuite汉化特别版使用教程

1、设置浏览器

工具-选项-网络设置-设置,将连接设置改为手动代理配置

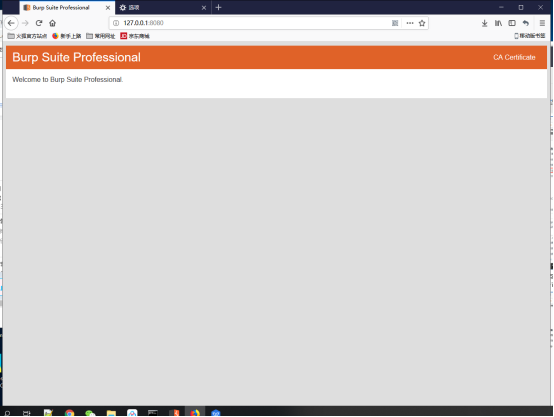

输入127.0.0.1:8080,点击回车,进入burp证书下载页面

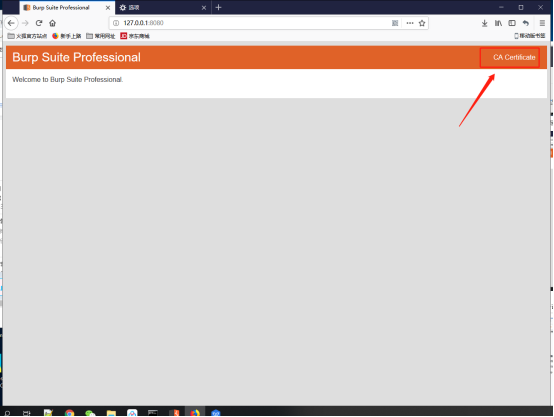

点击右上角,下载证书

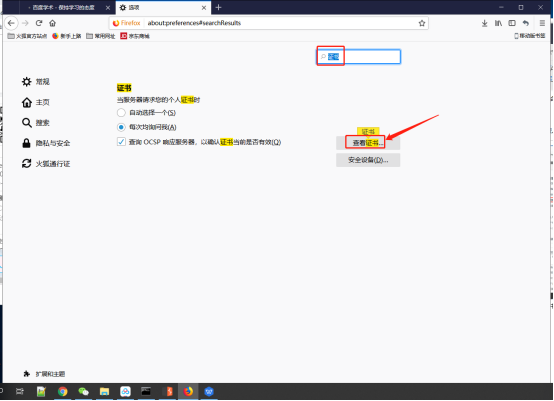

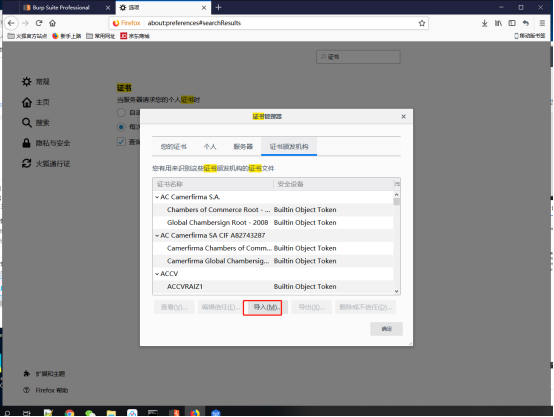

在选项里搜索证书,点击【查看证书】

点击【导入】,导入刚刚下载的burp证书,这样就可以使用burp抓取https请求了

这时候计算机上的火狐浏览器也设置为了代理模式。代理设置成功之后,访问网页是访问不了的,因为我们没有将请求转发,接下来就需要配置burp来转发浏览器的请求。

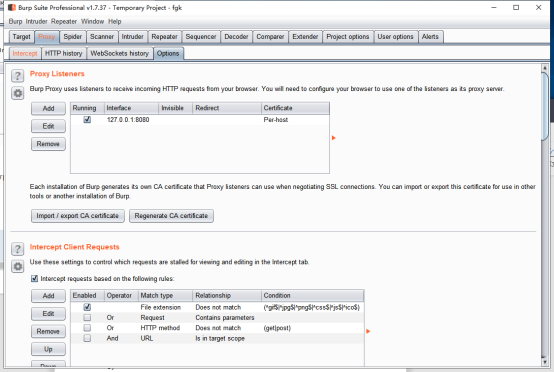

2、配置burp监听端口

然后打开burp

在监听的端口设置与代理的端口相同

3、抓包

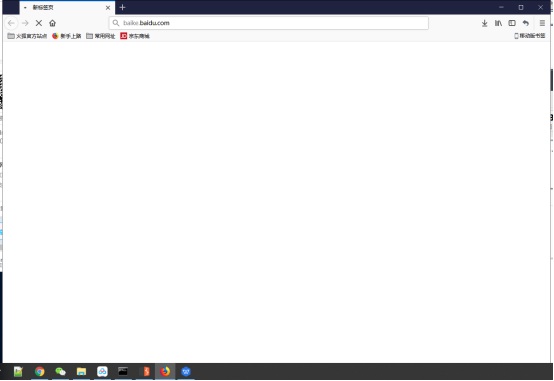

将burp设置为Intercept is on,在火狐浏览器里输入baike.baidu.com

将Intercept is on设置为Intercept is off

4、截包

这时候就需要打开拦截功能了

之前在抓包的时候可以看到,百度搜索一次要发送很多个请求,这个时候停留在第一个请求上面,这时候,如果不听地点击forward的话,就会一直发送接下来的请求。如果不停点击drop,就会把这些请求的包一个个丢掉。

5、改包

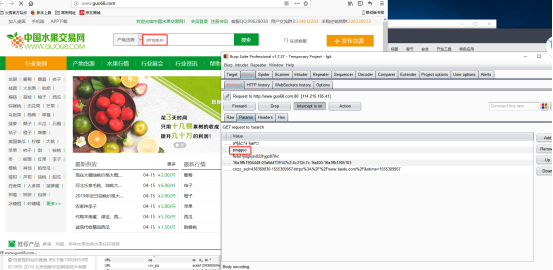

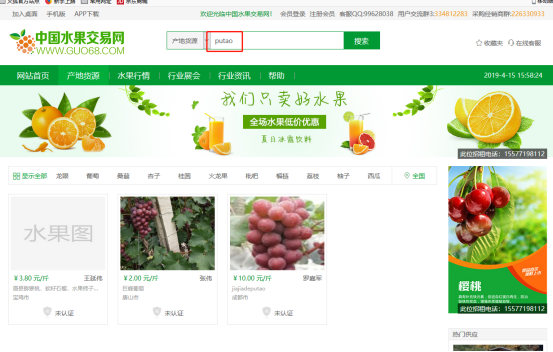

比如水果网http://www.guo68.com/搜索水果:pingguo(搜索中文的时候抓的包是乱码,不利观察)

一直点击forward,并且查看params选项,直到参数的内容中出现pingguo

这时候把pingguo改成putao,继续点击forward或者关闭拦截功能。

便会搜索putao了。

BurpSuite汉化特别版怎么爆破验证码

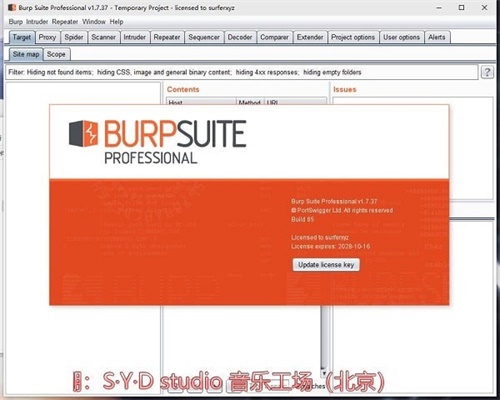

1、首先要安装java JDK,然后安装burp suite软件,打开工具包中的Burpsuite文件夹,该文件夹里有两个jar包,双击打开BurpLoader.jar

2、打开后点击I Accept,next后点击Start Burp

3、然后需要,配置Burp 代理

依次点击Proxy —> Options —> add —> Binding —>设置端口和IP —> OK

IP设置为本机回环IP(127.0.0.1),端口设置为8080

4、然后打开Burp已经有默认的代理127.0.0.1:8080,勾选即可用。

5、配置浏览器的代理,这里以firefox为例,其它浏览器类似。

打开firefox —> 打开菜单 —> 选项

然后高级—— > 设置

6、选择 手动配置代理 —> 设置代理IP 127.0.0.1 —> 端口8080 —> 选中 为所有协议使用相同代理 —> 确定

7、以上设置完成后,就可以进行抓包爆破了。

首先进行抓包,Proxy —> Intercept —Intercept is off/on

这里:Intercept is off代表不抓包,Intercept is on抓包。

设置Intercept is on时,点击需要抓取包的页面,就可以抓取请求包

8、以下以抓取weblogic登录时的请求包为例讲解。

输入用户名和密码 —> 设置Intercept is on —> 点击登录 —> 抓包成功

9、如果抓取登录的请求包后并且用户名和密码都是明文的话,便可进行爆破。

10、接下来,爆破操作步骤如下:

Action —> Sent to Intruder

11、Intruder —> Positions

12、单击Clear ,然后分别 选中admin —> Add

选中123456 —> Add

13、选择爆破模式:Cluster bomb

14、在弹出的对话框中,添加用户名字典和密码字典,然后点击 Payloads

15、当然你也可以写好一个txt文件,导入即可。

16、执行爆破:点击Start attack

17、结果查看,通过Length来判断爆破是否成功。比如下图中,可见Length列为6928,其它都为5431。

那么可以根据这个长度判断出,爆破出的用户名是admin密码是axis2。

爆破成功的用户名和密码返回长度与失败的返回长度差异很大。

- 精选留言 来自西藏拉萨移动用户 发表于: 2023-3-2

- 用了很多年了,真心觉得它一直很出色,希望它能一直强大下去。

- 精选留言 来自福建三明电信用户 发表于: 2023-8-5

- 我觉得很不错呀,符合我的预期,那些不会用的人就别怪软件设计

- 精选留言 来自内蒙古赤峰电信用户 发表于: 2023-4-27

- 很棒,很喜欢

- 精选留言 来自浙江湖州联通用户 发表于: 2023-12-3

- 难怪对软件的整体评价很高,真的欲罢不能

- 精选留言 来自广西南宁电信用户 发表于: 2023-12-4

- 不错,比其他同类软件强多了,非常简单实用!

浙公网安备 33038202002266号

浙公网安备 33038202002266号