软件介绍

BurpSuite2021特别版是一款专门用于攻击web应用程序的渗透测试工具,这款软件拥有Proxy、Spider、Scanner等多种强大的功能,我们可以通过BurpSuite2021汉化版来处理对应的HTTP 消息、持久性、认证、代理、日志、警报等多种内容。

BurpSuite2021特别版软件简介

Burp Suite是用于执行Web应用程序安全测试的集成平台。它的各种工具支持整个测试过程中无缝协作,从最初的映射和应用程序的攻击面分析,通过去发现并利用安全漏洞。

Burp让您完全控制,让您用国家的最先进的自动化结合先进的手动技术,使您的工作更快,更有效,更有趣。

软件特色

EurekaLog包含了在一个错误解析系统中你需要的所有功能:

一个拦截的代理,它可以让你检查和修改浏览器和目标应用程序之间的流量。

一个应用感知爬虫,可以抓取内容和功能。

一个先进的Web应用程序扫描仪,自动化多种类型的漏洞检测。

一个入侵者工具,用于执行功能强大的自定义攻击来发现和利用不寻常的漏洞。

一个中继器的工具,用于操纵和重新发送个别请求。

一个音序器工具,用于测试会话令牌的随机性。

保存你的工作和恢复工作的能力。

可扩展性,让您可以轻松编写自己的插件,来完成复杂的和高度定制的任务。

Burp是易于使用,直观的,允许新用户开始马上工作。Burp也是高度可配置的,而且在他们的工作中包含了许多强大的功能,帮助最有经验的测试人员。

BurpSuite2021特别版软件功能

Proxy——是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

Intruder——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

Repeater——是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

Sequencer——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

BurpSuite2021特别版安装教程

1、首先在本页面下载BurpSuite特别版文件包,然后使用压缩软件解压文件

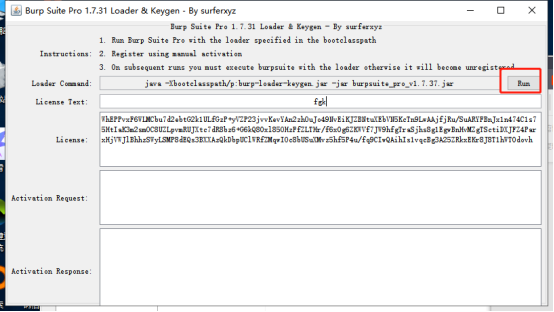

2、右键“burp-loader-keygen-2.jar”以Java(TM) Platform SE binary的方式打开keygen

3、修改License Text为任意值

4、点击run启动burpsuite

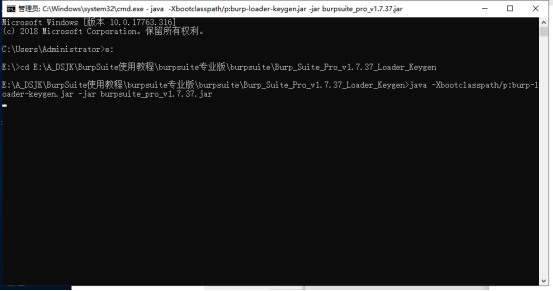

5、如果上述方式没有成功启动burpsuite,打开cmd,进入burp-loader-keygen.jar所在目录,执行命令:java -Xbootclasspath/p:burp-loader-keygen.jar -jar burpsuite_pro_v1.7.37.jar

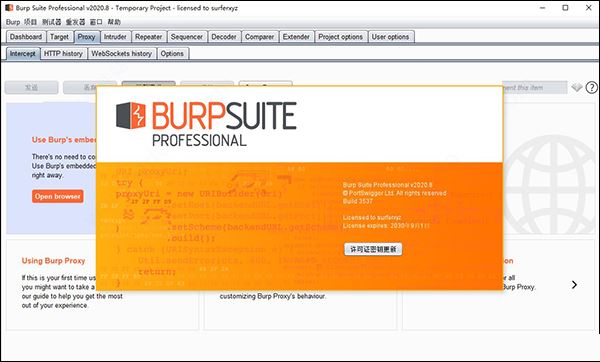

6、打开burpsuite成功

7、将Keygen中License复制粘贴到burpsuite中

8、点击Next

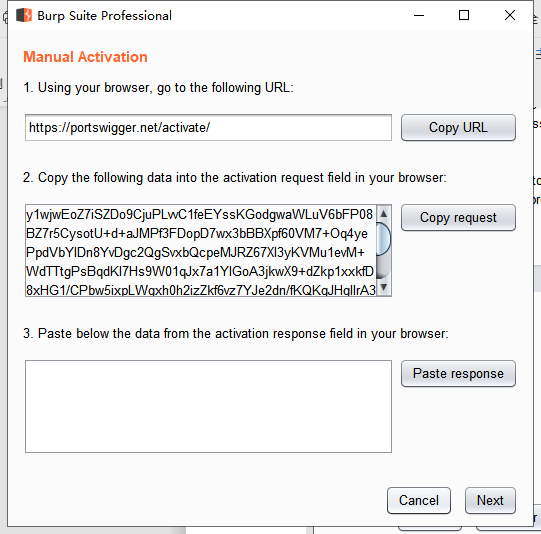

9、然后点击Manual activation

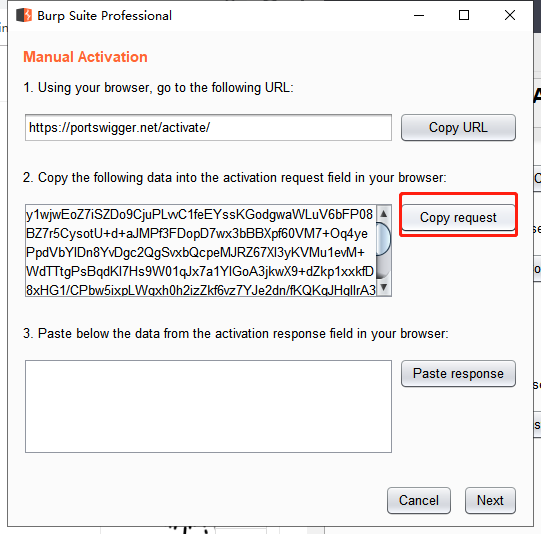

10、点击Copy request

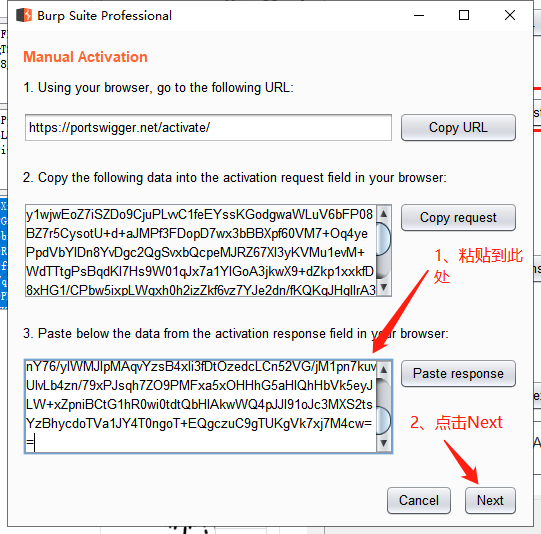

11、点击Copy request,复制完成之后,将字符串粘贴到keygen的Activation Request框里,然后Activation Response框里就有了结果,如下

12、复制完后,将字符串粘贴到BurpSuite剩下的那个框里,如图,再点击Next显示激活成功

13、再点击Next显示激活成功

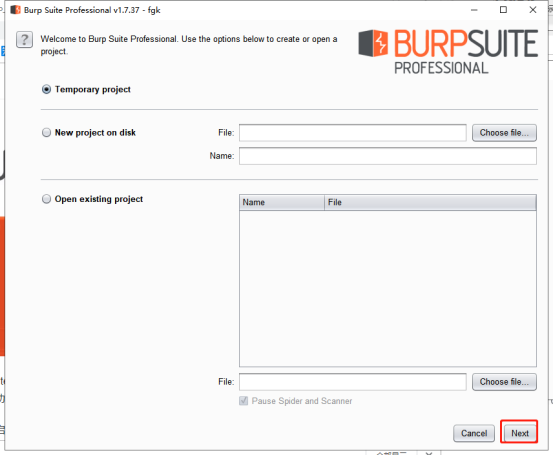

14、然后点击Next

15、再点击Start Burp

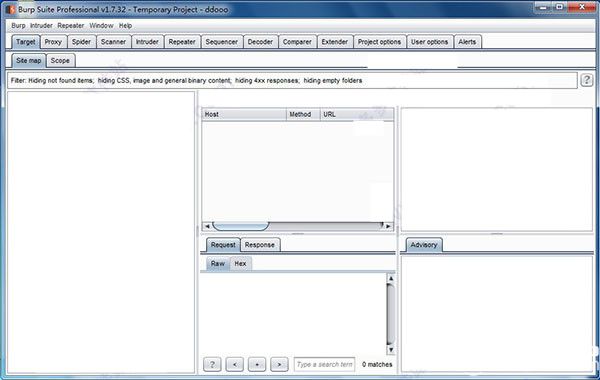

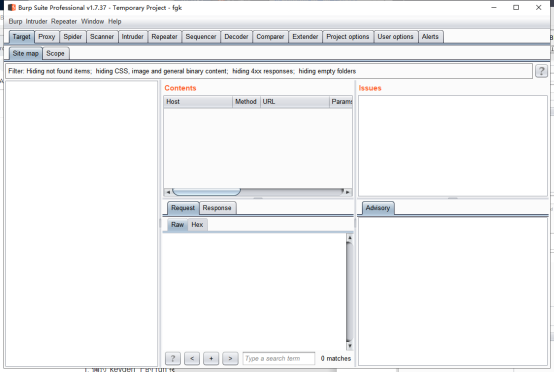

16、burpsuite主界面

17、激活之后,不能通过双击BurpSuite主程序来启动,否则启动之后还是需要输入key,两个文件必须放在一个目录下,启动方式有两种

1.通过 keygen 上的 run 按钮来启动

2.在文件目录下执行java -Xbootclasspath/p:burp-loader-keygen.jar -jar burpsuite_pro_v1.7.31.jar来启动.为了方便,可以将命令保存为一个bat

使用说明

当Burp Suite 运行后,Burp Proxy 开启默认的8080 端口作为本地代理接口。通过设置一个web 浏览器使用其代理服务器,所有的网站流量可以被拦截,查看和修改。默认情况下,对非媒体资源的请求将被拦截并显示(可以通过Burp Proxy 选项里的options 选项修改默认值)。对所有通过Burp Proxy 网站流量使用预设的方案进行分析,然后纳入到目标站点地图中,来勾勒出一张包含访问的应用程序的内容和功能的画面。在Burp Suite 专业版中,默认情况下,Burp Scanner是被动地分析所有的请求来确定一系列的安全漏洞。

在你开始认真的工作之前,你最好为指定工作范围。最简单的方法就是浏览访问目标应用程序,然后找到相关主机或目录的站点地图,并使用上下菜单添加URL 路径范围。通过配置的这个中心范围,能以任意方式控制单个Burp 工具的运行。

当你浏览目标应用程序时,你可以手动编辑代理截获的请求和响应,或者把拦截完全关闭。在拦截关闭后,每一个请求,响应和内容的历史记录仍能再站点地图中积累下来。

和修改代理内截获的消息一样,你可以把这些消息发送到其他Burp 工具执行一些操作:

你可以把请求发送到Repeater,手动微调这些对应用程序的攻击,并重新发送多次的单独请求。

[专业版]你可以把请求发送到Scanner,执行主动或被动的漏洞扫描。

你可以把请求发送到Intruder,加载一个自定义的自动攻击方案,进行确定一些常规漏洞。

如果你看到一个响应,包含不可预知内容的会话令牌或其他标识符,你可以把它发送到Sequencer 来测试它的随机性。

当请求或响应中包含不透明数据时,可以把它发送到Decoder 进行智能解码和识别一些隐藏的信息。

[专业版]你可使用一些engagement 工具使你的工作更快更有效。

你在代理历史记录的项目,单个主机,站点地图里目录和文件,或者请求响应上显示可以使用工具的任意地方上执行任意以上的操作。

可以通过一个中央日志记录的功能,来记录所单个工具或整个套件发出的请求和响应。

这些工具可以运行在一个单一的选项卡窗口或者一个被分离的单个窗口。所有的工具和套件的配置信息是可选为通过程序持久性的加载。在Burp Suite 专业版中,你可以保存整个组件工具的设置状态,在下次加载过来恢复你的工具。

- 精选留言 来自河北邯郸移动用户 发表于: 2023-11-6

- 尝试一下新版本

- 精选留言 来自山东德州电信用户 发表于: 2023-6-2

- 高级,收藏了。

- 精选留言 来自云南思茅联通用户 发表于: 2023-5-20

- 很好用,膜拜一下

- 精选留言 来自浙江嘉兴联通用户 发表于: 2023-12-1

- 很喜欢这个软件

- 精选留言 来自新疆和田联通用户 发表于: 2023-7-28

- 最近正在想找个这样的软件,谢谢!

浙公网安备 33038202002266号

浙公网安备 33038202002266号